关于深网

深网的企业新闻,资质,联系方式...您都可以在这找到

【导语】 2026年3月,某直辖市政务云"红雨滴"应急演练暴露残酷现实:攻击者从供应链投毒到横向移动,仅用3小时便渗透1.2万容器节点,模拟外泄80GB敏感PDF。而真实世界里,没有演练的"暂停键"。

一、政务云:看似坚固的"玻璃城堡"

该市政务云3.0已部署零信任网关、微隔离、SOAR playbook——理论上武装到了牙齿。

但攻击剧本揭示了一个被忽视的盲区:

阶段一:CI阶段植入恶意镜像(供应链投毒)

阶段二:利用CVE-2026-2121提权至root

阶段三:K8s CronJob持久化挖矿

阶段四:Sidecar代理外传80GB敏感数据

防火墙、IDS、零信任网关——所有这些逻辑隔离设备,都假设"网络可以互联,只需精细管控"。当攻击者拿到root权限,所有策略形同虚设。

逻辑隔离的致命假设:信任链一旦断裂,防御即崩溃。

二、医院PACS系统:影像数据正在"裸泳"

另一个沉默的战场是医疗行业。

医院PACS影像系统每天产生数百GB的DICOM文件,需在内外网之间交换——U盘摆渡、FTP传输、VPN直连是常见做法。

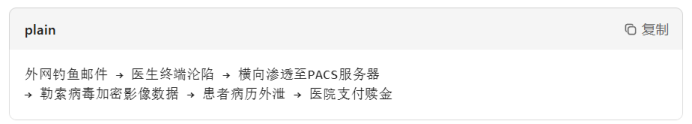

攻击路径清晰可见:

2026年,勒索软件已升级为多阶段攻击:不再只是加密,而是先窃取数据,再用深度伪造施压。公开披露的勒索受害者预计较2024年增加40%,政府系统和医疗领域成主要目标。

更隐蔽的风险:DICOM文件本身可嵌入恶意代码。传统防火墙基于端口和协议放行,不会解析影像文件内容——带毒文件长驱直入。

三、工控网络:OT/IT边界最后一米失守

电力调度、智能制造、轨道交通——这些关基行业的OT网络,正被迫与IT网络"握手"。

典型场景:

·电厂DCS系统需向集团ERP上传生产数据

·智能制造MES需接收设计图纸

·轨道交通SCADA需与票务系统交互

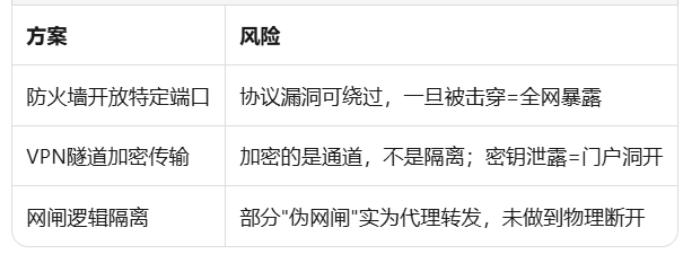

常见错误方案:

等保2.0明确要求:三级以上系统需实现物理隔离。但某地政务云平台在2025年安全检查中,被发现"未按等级保护要求配置访问控制策略",非授权用户可越权访问敏感数据接口——合规文件齐全,物理隔离缺位。

四、物理隔离:被低估的"最后一道防线"

当逻辑隔离层层失守,物理隔离设备的价值凸显:

网闸:数据"摆渡"而非"流通"

·内外网主机独立CPU、内存、操作系统

·数据需经"协议剥离→安全审查→物理切换→协议重建"

·任何时刻,内外网仅一侧与交换矩阵连通

光闸:光的单向性=物理不可逆

·LED发射光信号,光敏接收器读取

·无反向光通道,即使芯片物理破坏也无法回传

·废除TCP三次握手,恶意代码无法建立C2反向连接

核心差异:

防火墙问"这个数据包该不该进"

网闸说"内外网永不同时在线"

光闸说"数据只能单向走,没有回头路"

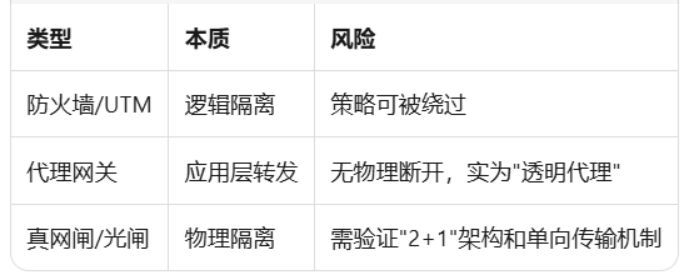

五、选型避坑:不是所有"网闸"都能物理隔离

市场上有三类产品常被混淆:

验证要点:

1、是否有独立的内外网主机+隔离交换矩阵?

2、数据交换是否经过"乒乓切换"的物理断开过程?

3、光闸是否真正废除反向反馈通道?

六、2026年的安全范式转移

网络安全市场正经历"软硬件服务化"转型,传统防火墙等硬件收入占比从2020年的48%下降至2025年的32%。

但这不意味着硬件隔离过时——恰恰相反:

·零信任架构解决"谁可以访问"

·微隔离解决"东西向流量管控"

·物理隔离设备解决"哪些网络永不相连"

三者不是替代关系,而是纵深防御的不同层级。

在勒索软件专业化、数据勒索激增的2026年,"可用不联"比"互联可控"更安全。

【结语】

某市政务云的演练报告末尾写道:"验证零信任网关与微隔离联动,实现逃逸主机3分钟内自动隔离。

3分钟。足够外传80GB数据。

如果政务云与互联网之间有一道真正的物理隔离门——攻击链在第一步就被斩断,没有3分钟,没有80GB,没有勒索谈判。

江苏深网科技是一家专门从事跨域安全产品开发、销售,提供网络攻防技术服务的网络安全公司,并成立自主品牌“深铠威”。公司主营业务面向工业互联网、物联网等新基建大背景,重点研发、销售跨域安全产品和网络安全工具软件。公司核心团队来自于军队科研院所和国内知名高科技企业,依托核心团队多年的网络安全攻防技术研究,目前已推出网闸、光闸、数据交换平台等跨域交换安全产品以及IPSec VPN和SSL VPN安全网关产品,并拥有了细分领域领先的网络攻防技术研发能力,目前已广泛应用于政府、金融、能源、医疗、教育、交通、传媒等行业。